Ứng dụng nguy hiểm nhăm nhe tài khoản ngân hàng, những ai hay xem YouTube cần đặc biệt chú ý!

27/03/2023 09:32 GMT+7 | HighTech

Được cài cắm trong ứng dụng xem YouTube giả mạo, mã độc này nhắm đến 450 ứng dụng ngân hàng và ví tiền điện tử sau khi đã được cài đặt lên điện thoại nạn nhân.

PhoneArena đưa tin, một mã độc ngân hàng hiện đang được giới hacker sử dụng để nhắm mục tiêu đến 450 ứng dụng tài chính, ngân hàng và tiến hành nhăm nhe tài khoản các nạn nhân.

Được phát hiện lần đầu tiên vào tháng 6 năm ngoái, mã độc có tên gọi Nexus hiện đang được những kẻ đầu tiêu quảng cáo công khai trên các diễn đàn tin tặc để tăng phạm vi bẫy các nạn nhân. Mục tiêu chính của những kẻ cầm đầu là 450 ứng dụng ngân hàng và ví tiền điện tử.

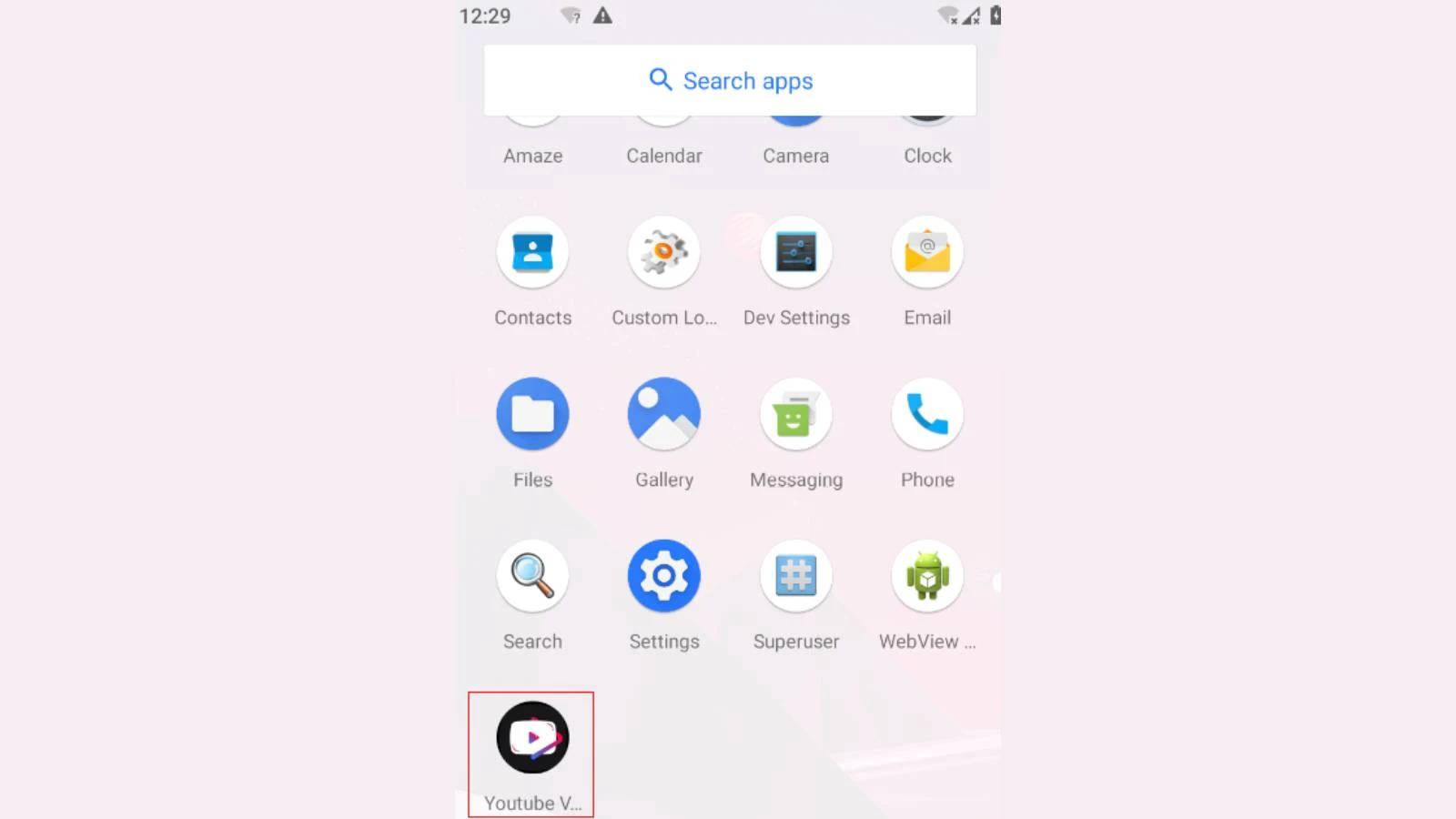

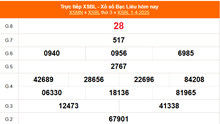

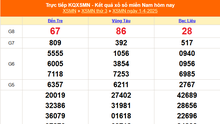

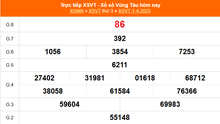

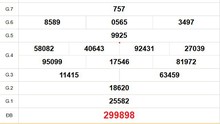

Mã độc này đang được phân phối thông qua các bản cài đặt giả mạo YouTube Vanced, một ứng dụng YouTube của bên thứ ba từng được rất nhiều người ưa chuộng nhưng hiện đã ngừng hoạt động. Khi đã được cài lên máy nạn nhân, mã độc sẽ lấy cắp thông tin ngân hàng của họ và từ đó chiếm đoạt tiền trong tài khoản (Ảnh: Cyble Research and Intelligence Labs - CRIL)

"Nexus dường như đang trong giai đoạn phát triển ban đầu", công ty an ninh mạng Ý Cleafy cho biết trong một báo cáo được công bố trong tuần này.

"Nexus cung cấp tất cả các tính năng chính để thực hiện các cuộc tấn công ATO (Chiếm đoạt tài khoản) đối với các cổng ngân hàng và dịch vụ tiền điện tử, chẳng hạn như đánh cắp thông tin đăng nhập và chặn SMS."

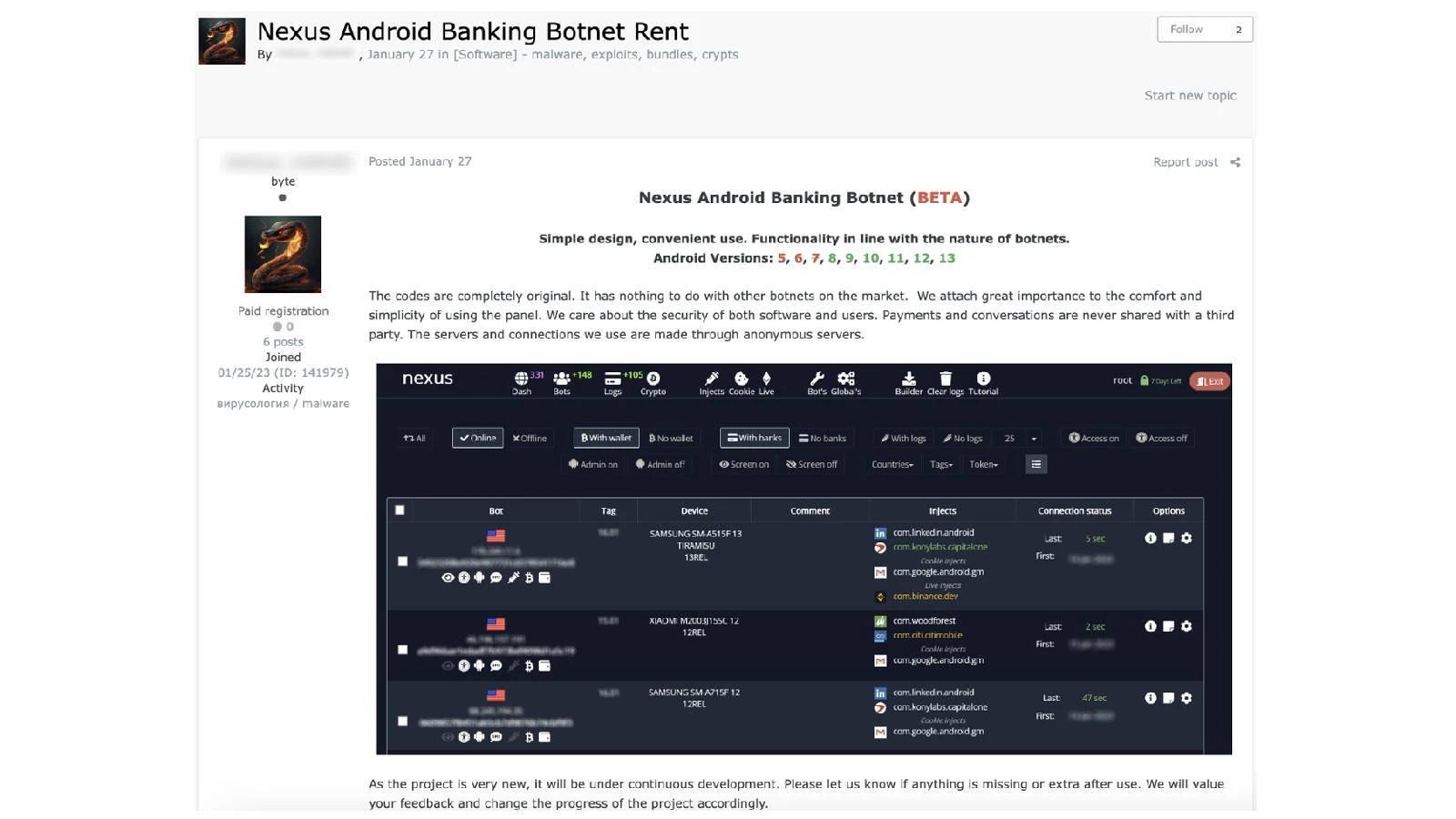

Trojan này xuất hiện trên nhiều diễn đàn hacker khác nhau vào đầu năm nay và được rao bán với mức phí đăng ký hàng tháng là 3.000 đô la. Chi tiết về phần mềm độc hại lần đầu tiên được Cyble ghi nhận vào đầu tháng này.

Dẫu vậy, có dấu hiệu cho thấy phần mềm độc hại này có thể đã được sử dụng trong các cuộc tấn công kể từ tháng 6 năm 2022, ít nhất 6 tháng trước khi có được rao bán chính thức trên chợ đen. Mã độc này cũng được cho là trùng lặp với một trojan ngân hàng khác có tên là SOVA.

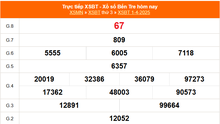

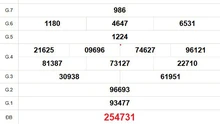

Mã độc này hiện đang được bày bán trên các diễn đàn hacker và chợ đen (Ảnh: Cyble Research and Intelligence Labs - CRIL)

Giống như các trojan ngân hàng khác, ứng dụng cài cắm mã độc Nexus cũng chứa các tính năng chiếm đoạt các tài khoản liên quan đến dịch vụ ngân hàng và tiền điện tử bằng cách thực hiện các cuộc tấn công giả thông báo trên màn hình và theo dõi hành trình bàn phím để đánh cắp thông tin đăng nhập của người dùng.

Hơn nữa, nó có khả năng đọc mã xác thực hai yếu tố (2FA) từ tin nhắn SMS và ứng dụng Google Authenticator thông qua việc lạm dụng các dịch vụ trợ năng của Android.

Một số chức năng đáng chú ý khác là khả năng xóa các tin nhắn SMS đã nhận, kích hoạt hoặc dừng mô-đun đánh cắp mã 2FA và tự cập nhật bằng cách ping định kỳ máy chủ chỉ huy và kiểm soát (C2).

-

-

-

-

-

-

-

-

-

01/04/2025 20:20 0

01/04/2025 20:20 0 -

-

-

-

-

-

01/04/2025 19:25 0

01/04/2025 19:25 0 -

-

-

01/04/2025 17:33 0

01/04/2025 17:33 0 -

01/04/2025 17:22 0

01/04/2025 17:22 0 -

01/04/2025 17:09 0

01/04/2025 17:09 0 - Xem thêm ›